Microsoft hat ein dringendes Sicherheitsupdate für die modernisierte Notepad-App unter Windows 11 veröffentlicht. Grund dafür ist eine kritische Schwachstelle, die eine "Remote Code Execution" (RCE) ermöglicht und unter der Kennung CVE-2026-20841 geführt wird. Mit einem hohen CVSS v3.1 Base-Score von 8.8 eingestuft und von Microsoft als „Wichtig“ klassifiziert, wurde diese Lücke am 10. Februar 2026 im Rahmen des regulären Patchdays geschlossen. Betroffen sind alle Versionen der über den Microsoft Store vertriebenen Notepad-App vor dem Build 11.2510. Nutzer müssen aktiv werden und ihre App über den Store aktualisieren, um geschützt zu sein.

Die undenkbare Schwachstelle: Remote Code Execution in einem Texteditor

Es wirkt fast surreal, dass ausgerechnet Notepad – seit Version 1.0 der Inbegriff für Schlichtheit unter Windows – im Zentrum einer schweren RCE-Sicherheitslücke steht. Doch die Realität sieht anders aus. Die Schwachstelle wird als CWE-77 eingestuft („Improper Neutralization of Special Elements used in a Command“ oder Command Injection) und könnte es Angreifern ermöglichen, beliebigen Code auf dem System eines Nutzers auszuführen. Ein CVSS-Score von 8.8 rückt den Fehler fest in den Bereich „Hoch“, nur knapp unter der Stufe „Kritisch“, was auf ein erhebliches Risiko für die Vertraulichkeit, Integrität und Verfügbarkeit der Daten hindeutet.

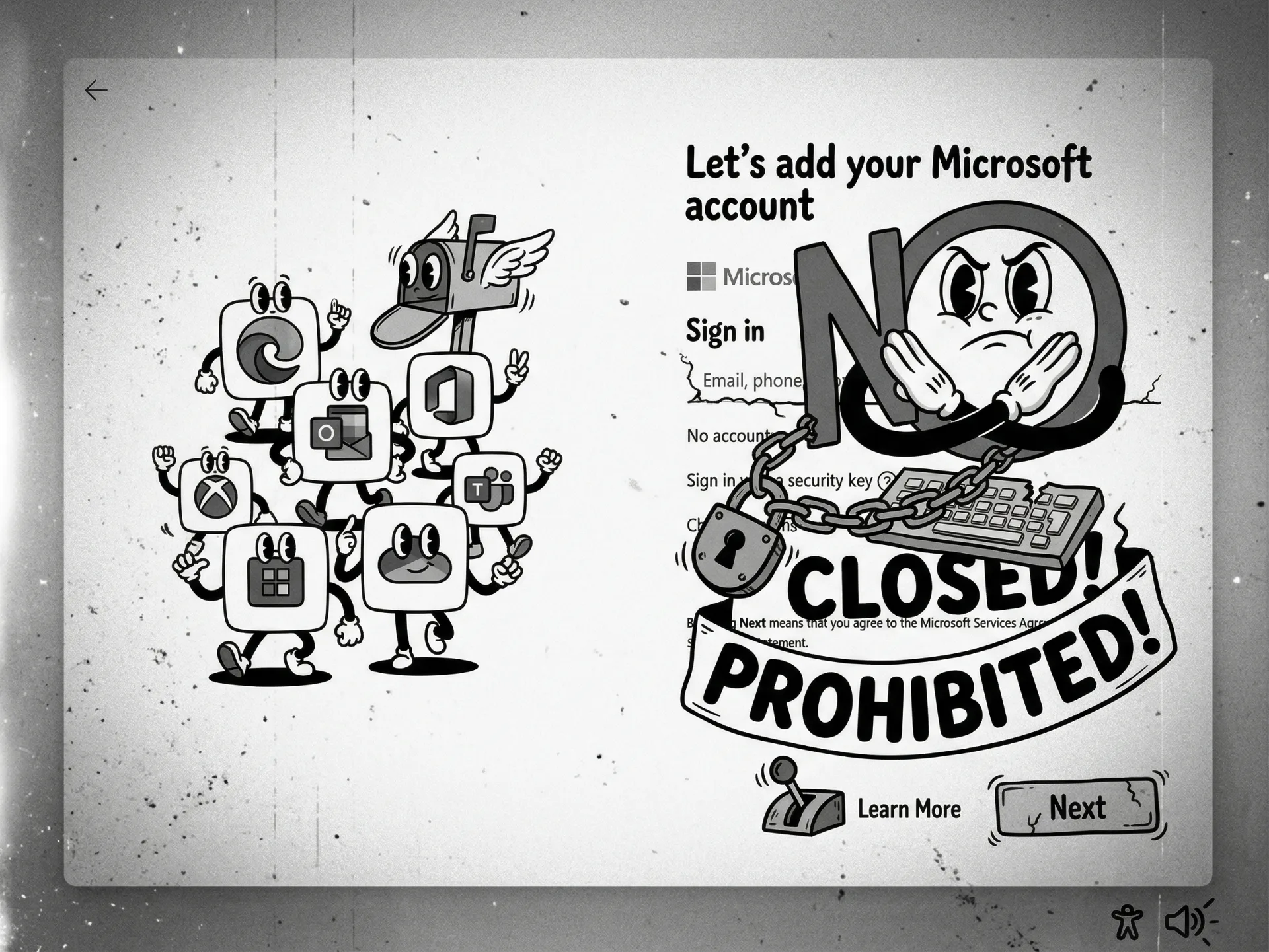

Obwohl Microsoft zum Zeitpunkt der Veröffentlichung keine aktiven Ausnutzungen von CVE-2026-20841 meldete, ist Skepsis angebracht. Die Sicherheitsforscher Cristian Papa, Alasdair Gorniak und Chen (Delta Obscura) entdeckten die Lücke schnell. Während es anfangs widersprüchliche Berichte über Proof-of-Concept-Exploits (PoC) gab, demonstrierte BleepingComputer kurz darauf einen funktionsfähigen PoC. Dies zeigt, wie schnell aus einer theoretischen Gefahr eine praktische Bedrohung wird. Die Reaktionen in der Community schwanken zwischen Entsetzen und offener Kritik. Viele hinterfragen den Nutzen komplexer Funktionen in einem Werkzeug, das früher für seine Einfachheit geschätzt wurde. Ein Nutzer auf Reddit brachte es auf den Punkt: „Notepad scheint für ein so simples Konzept mittlerweile völlig überfrachtet zu sein.“

Social Engineering: Wie Notepad zur Waffe wurde

Der Angriffsmechanismus für CVE-2026-20841 ist in seiner Einfachheit erschreckend elegant und verlässt sich vollständig auf Social Engineering. Ein Angreifer muss einen Nutzer lediglich dazu verleiten, eine speziell präparierte Markdown-Datei (.md) zu öffnen. Der entscheidende Punkt: Der Nutzer klickt anschließend auf einen bösartigen Link innerhalb dieser Datei. Vor dem Patch erlaubte Notepads Standardverhalten das Rendern von Markdown und das Unterstützen anklickbarer Links, wodurch nicht verifizierte Protokolle gestartet werden konnten. Dies geschah oft ohne die üblichen Windows-Sicherheitswarnungen, was bösartigen Links freien Zugang zum System verschaffte.

Dieses Fehlen von Warnhinweisen ist zutiefst besorgniserregend. Dass eine Anwendung wie Notepad, die lange als sicheres Werkzeug galt, plötzlich zum Vektor für lokale oder remote ausführbare Befehle wird, untergräbt das Vertrauen der Nutzer grundlegend. Im Falle einer erfolgreichen Ausnutzung würde der Schadcode mit den Rechten des angemeldeten Benutzers ausgeführt werden. Das Spektrum der Folgen reicht von Datendiebstahl über die Installation von Malware bis hin zur vollständigen Übernahme des Systems, falls der Nutzer Administratorrechte besitzt. Diese Schwachstelle betrifft spezifisch die modernisierte Notepad-App, die seit Mai 2025 mit Features wie Markdown-Support, Tabs und KI-Assistenten ausgestattet wurde. Die klassische -Binärdatei bleibt glücklicherweise unberührt.

Der Patch und seine Schwächen: Ein kritischer Blick auf Microsofts Lösung

Die Behebung von CVE-2026-20841 erfolgt automatisch über den Microsoft Store ab Version 11.2510. Um sich zu schützen, sollten Anwender:

- Die Notepad-App sofort aktualisieren (über den Microsoft Store auf Version 11.2510 oder neuer).

- Automatische App-Updates aktivieren, um künftige Patches ohne Verzögerung zu erhalten.

- Äußerste Vorsicht walten lassen, wenn Markdown-Dateien aus unbekannten Quellen stammen, auch wenn nun Warnhinweise erscheinen.

Zwar ist die schnelle Bereitstellung des Fixes lobenswert, doch die Umsetzung lässt Raum für Kritik. Als Teil des Patches zeigt Notepad nun Warnungen an, wenn Nutzer auf Links klicken, die von den Standards „http://“ oder „https://“ abweichen (z. B. „file:“, „ms-settings:“, „mailto:“). Experten weisen jedoch darauf hin, dass Warnungen allein oft nicht ausreichen. Wenn eine Ausnutzung darauf basiert, dass ein Nutzer eine Datei öffnet und einen Link per Strg+Klick betätigt, kann dies durch geschicktes Social Engineering dennoch erreicht werden. Warnungen werden in der Praxis oft reflexartig weggeklickt.

Der Preis des Fortschritts? Notepads Bloatware-Problem

Die Notepad-App hat sich weit von ihren bescheidenen Anfängen entfernt. Die Modernisierung für Windows 11 brachte Markdown-Vorschauen, Tabellenformatierungen und RTF-Anzeigen. Doch dieser Zuwachs an Funktionen hat aus unserer Sicht die Angriffsfläche direkt vergrößert. Die Reaktion der Fachwelt ist eindeutig: Viele Nutzer und Experten beklagen den zunehmenden „Bloat“ und argumentieren, dass Texteditoren weder Netzwerkfunktionen noch KI-Features benötigen, wenn diese solche Sicherheitsrisiken mit sich bringen. Diese Stimmung wird dadurch verstärkt, dass Microsoft WordPad für Windows 11 eingestellt hat und Notepad nun als primären Texteditor positioniert – was es zu einem noch attraktiveren Ziel für Hacker macht.

Die Ironie ist offensichtlich: In dem Bestreben, Notepad vielseitiger zu machen, hat Microsoft die Anwendung komplexer und damit anfälliger gemacht. Das wirft die Frage auf, wie das Gleichgewicht zwischen „hilfreichen“ Features und der Kernsicherheit gewahrt werden kann.

Jenseits von Notepad: Ein turbulenter Patch Tuesday für Microsoft

Der Patchday im Februar 2026 war insgesamt ereignisreich. Microsoft schloss insgesamt 58 Sicherheitslücken in verschiedenen Produkten. Besonders hervorzuheben ist, dass darunter Fixes für sechs aktiv ausgenutzte Schwachstellen und drei öffentlich bekannte Zero-Day-Lücken waren. Dies führt vor Augen, wie unerbittlich die Bedrohungslage für Nutzer und Unternehmen bleibt.

Unter den kritischen Korrekturen befanden sich mehrere Bypasses für Sicherheitsfunktionen, darunter Lücken in der Windows Shell (CVE-2026-21510), dem MSHTML-Framework (CVE-2026-21513) und Microsoft Word (CVE-2026-21514). Ähnlich wie beim Notepad-Fehler könnten diese es Angreifern ermöglichen, Schutzmechanismen zu umgehen, die Nutzer normalerweise vor bösartigen Dateien warnen würden. Das schiere Volumen und die Schwere dieser Patches unterstreichen, wie wichtig es ist, alle Systeme und Anwendungen stets auf dem neuesten Stand zu halten.

Kommentare