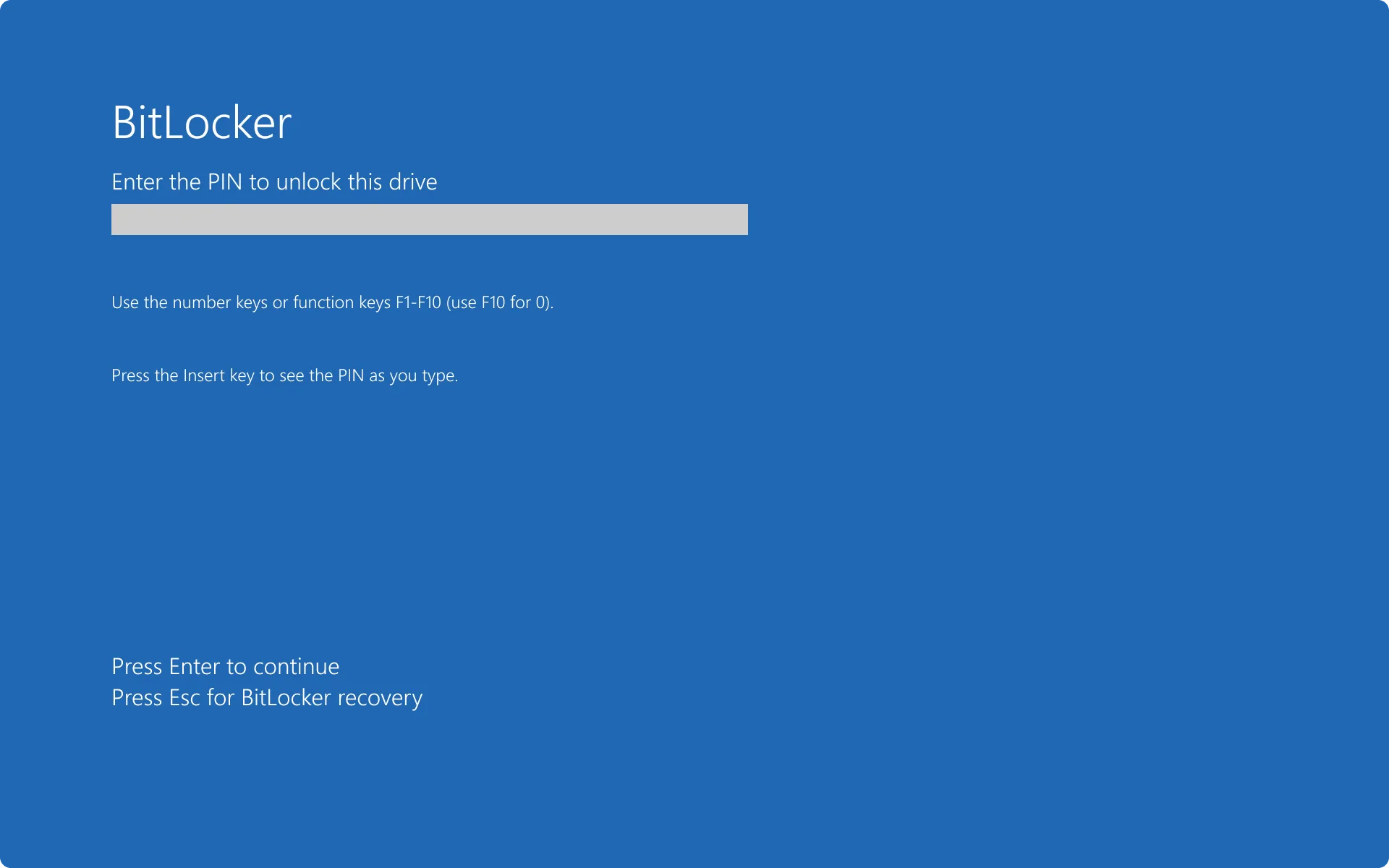

In der sich stetig wandelnden Welt der digitalen Sicherheit gilt eine starke Verschlüsselung als letztes Bollwerk für unsere sensibelsten Daten. Doch jüngste Enthüllungen über Microsoft und das weit verbreitete Verschlüsselungssystem BitLocker haben die Tech-Community erschüttert. Was Anfang 2025 mit einem öffentlich gewordenen Einzelfall begann, entpuppte sich als systematische Praxis, die Microsoft in direkten Konflikt mit Datenschützern bringt. Es geht hierbei nicht nur um technische Details, sondern um die grundlegende Frage unserer digitalen Autonomie: Wem gehören unsere Daten wirklich, wenn der Schlüssel dazu bei einem Dritten liegt?

Das Kernproblem ist simpel, aber schwerwiegend: Während BitLocker zahllose Windows-PCs schützt, öffnet der standardmäßige Mechanismus zur Schlüsselwiederherstellung eine Hintertür. Unter rechtlichem Druck ist Microsoft gezwungen, diese Tür für Regierungsbehörden wie das FBI zu öffnen. Dies ist keine Schwachstelle in der Verschlüsselung selbst, sondern ein Problem der Speicherung und Zugänglichkeit jener Schlüssel, die über unser digitales Leben entscheiden.

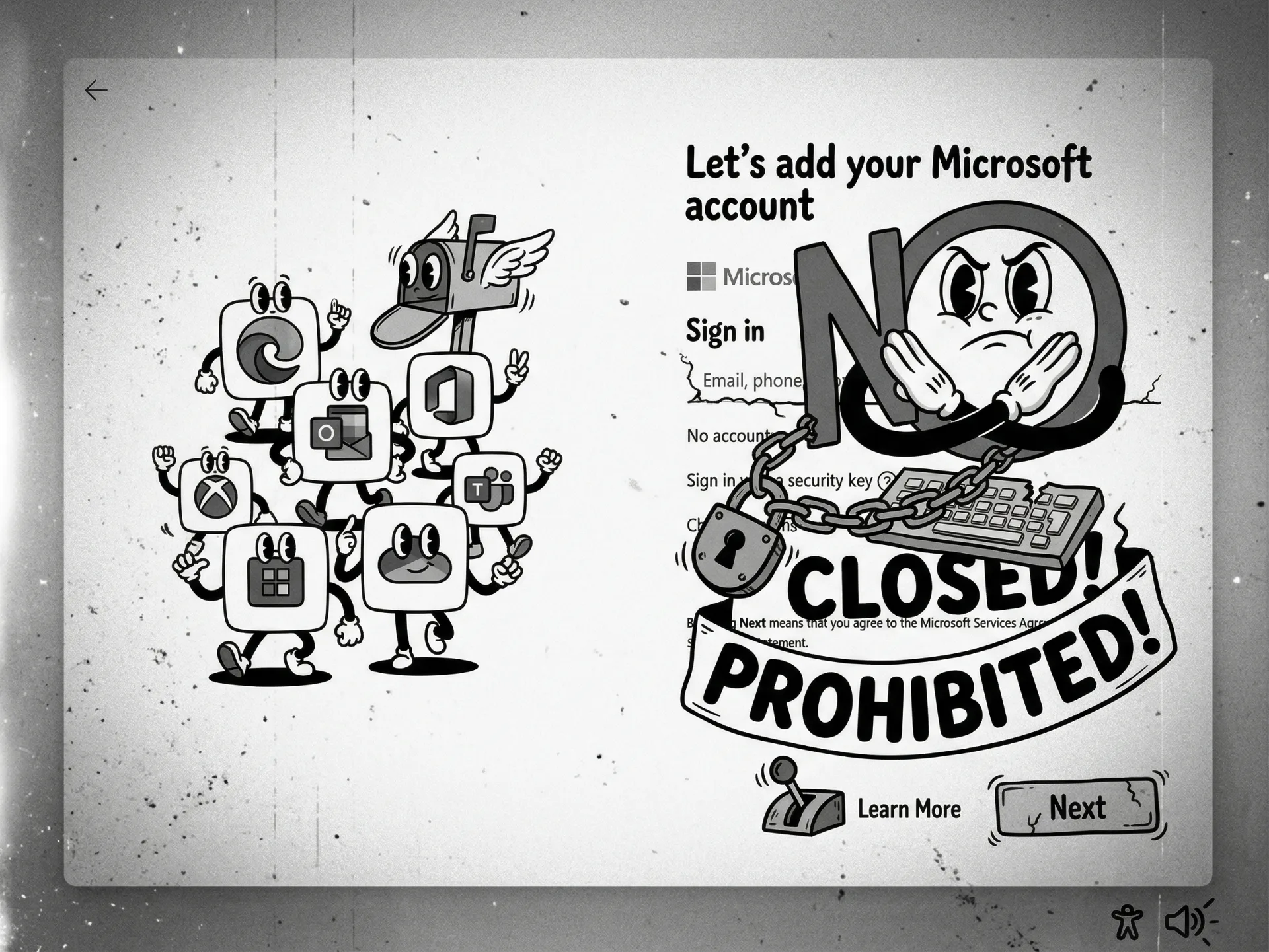

BitLockers Faustischer Pakt: Komfort vs. Kontrolle

Microsofts BitLocker ist fest im Windows-Ökosystem verankert und darauf ausgelegt, unbefugten Zugriff auf Festplatteninhalte zu verhindern. Auf vielen modernen Geräten, insbesondere unter Windows 11, ist das Tool standardmäßig aktiviert und nutzt starke Algorithmen wie AES 128-Bit oder 256-Bit. Der Reiz für den Durchschnittsnutzer liegt in der nahtlosen Integration und der Bequemlichkeit bei der Schlüsselwiederherstellung. Doch dieser Komfort – das „Einrichten und Vergessen“ – hat einen hohen Preis, den viele Nutzer nicht kennen.

Sobald sich ein Nutzer mit einem Microsoft-Konto an seinem PC anmeldet, sichert BitLocker den Wiederherstellungsschlüssel standardmäßig in der Microsoft-Cloud. Zwar gibt es Optionen zur lokalen Speicherung (USB-Stick, Ausdruck oder Datei), doch der Weg des geringsten Widerstands führt direkt in die Cloud. Microsoft-Sprecher Charles Chamberlayne gab offen zu, dass dieser Standard „ein Risiko für unerwünschten Zugriff birgt“. Wir sind der Ansicht, dass eine Sicherheitsarchitektur, die von Haus aus ein solches Risiko beinhaltet, bei jedem Nutzer die Alarmglocken schrillen lassen sollte.

Dieses Risiko ist längst keine Theorie mehr, sondern in hunderten Fällen bittere Realität geworden.

Der stille Vorteil des FBI: Mehr als nur ein Einzelfall

Die breite Öffentlichkeit erfuhr von dieser Praxis Ende Januar 2026. Berichten zufolge hatte Microsoft dem FBI die BitLocker-Wiederherstellungsschlüssel für drei Laptops ausgehändigt – eine Maßnahme, die auf Gerichtsdokumenten aus dem Jahr 2025 basierte. Dies war der erste öffentlich dokumentierte Fall dieser Art.

Doch die Hoffnung, dass es sich um eine Ausnahme handelte, zerschlug sich schnell. Microsoft bestätigte, dass das Unternehmen regelmäßig BitLocker-Schlüssel an Regierungsbehörden übermittelt, sofern eine gültige richterliche Anordnung vorliegt. Allein in der zweiten Jahreshälfte 2023 händigte Microsoft 703-mal BitLocker-Wiederherstellungsschlüssel an US-Strafverfolgungsbehörden aus. In erstaunlichen 96 % der insgesamt 730 rechtlichen Anfragen bezüglich BitLocker-Keys oder Kundendaten aus OneDrive leistete das Unternehmen Folge. Diese Herausgaben basieren meist auf dem US-amerikanischen „Stored Communications Act“ (SCA). Hinter diesen Zahlen verbergen sich 703 Schicksale, in denen private Daten von Dritten entsperrt wurden, obwohl die Besitzer sie für sicher hielten.

Ohne die Kooperation von Microsoft stünden das FBI und andere Behörden oft vor einer unüberwindbaren Mauer. Ein Forensik-Experte der Homeland Security (ICE) erklärte 2025 in einem Gerichtsdokument unumwunden, dass seine Behörde nicht über die Werkzeuge verfüge, um Geräte zu knacken, die mit BitLocker oder ähnlichen starken Methoden verschlüsselt sind. Das Problem ist also nicht die Mathematik hinter der Verschlüsselung, sondern die Handhabung der Schlüssel durch Microsoft.

Unverschlüsselte Schlüssel: Ein Datenschutz-Albtraum in der Cloud

Besonders besorgniserregend sind Hinweise von Experten wie Matthew Green und Berichte von Windows Central, wonach die in die Cloud hochgeladenen BitLocker-Schlüssel dort unverschlüsselt vorliegen sollen. Das bedeutet, dass Microsoft theoretisch selbst Zugriff darauf hat, was die Herausgabe an Behörden technisch erst ermöglicht. Windows Central bezeichnete dies als „Datenschutz-Albtraum“. Jennifer Granick von der American Civil Liberties Union (ACLU) warnte eindringlich: „Die Fernspeicherung von Entschlüsselungsschlüsseln kann extrem gefährlich sein.“

Microsoft betont zwar, dass man Regierungen keine generellen „Master-Keys“ oder Methoden zum Brechen der Verschlüsselung zur Verfügung stellt. Doch solange die individuellen Schlüssel der Kunden für das Unternehmen zugänglich sind, ist diese Unterscheidung für die Praxis irrelevant. Es ist schwer nachzuvollziehen, wie Microsoft von der Selbstbestimmung der Nutzer sprechen kann, wenn die einfachste Option direkt in diese Abhängigkeit führt. Zudem stellt ein zentrales Cloud-System, das Millionen von Wiederherstellungsschlüsseln verwaltet, ein höchst attraktives Ziel für Hacker dar.

Microsoft als Außenseiter im Branchenvergleich?

Microsofts Ansatz bei der Schlüsselverwaltung und der Kooperation mit Behörden steht im krassen Gegensatz zu anderen Branchenriesen:

- Apple: Das Unternehmen widersetzte sich 2016 berühmt-berüchtigt der Forderung des FBI, ein iPhone zu entsperren. Mit der Einführung des „Erweiterten Datenschutzes“ für iCloud setzt Apple auf Ende-zu-Ende-Verschlüsselung (E2EE). In der offiziellen Dokumentation heißt es explizit, dass Apple bei aktivierter Funktion nicht über die Schlüssel verfügt, um dem Nutzer bei der Datenwiederherstellung zu helfen – und somit auch keine Schlüssel an Behörden übergeben kann.

- Meta: Auch Meta nutzt für WhatsApp-Backups verschlüsselte Systeme. Berichten zufolge werden hier Zero-Knowledge-Architekturen verwendet, bei denen nur der Nutzer selbst Zugriff auf die Schlüssel hat.

Kryptografie-Experte Matthew Green bringt es auf den Punkt: „Microsofts Unfähigkeit, kritische Kundenschlüssel zu sichern, macht das Unternehmen zunehmend zu einem Außenseiter in der Branche.“ Wir schließen uns dieser Einschätzung an. Wenn Konkurrenten wie Apple und Meta Systeme entwickeln können, bei denen sie selbst keinen Zugriff auf die Daten haben, wirkt Microsofts Weg wie eine bewusste Entscheidung, die den Behördenzugriff und die einfache Wiederherstellung über die absolute Privatsphäre der Nutzer stellt.

Weitreichende Folgen für das digitale Leben

Die Auswirkungen dieser Praxis gehen weit über den Einzelfall hinaus. US-Senator Ron Wyden bezeichnete es als „schlichtweg unverantwortlich“, Produkte so auszuliefern, dass Unternehmen heimlich die Verschlüsselungsschlüssel ihrer Nutzer aushändigen können. Er warnt davor, dass Behörden damit Zugriff auf das gesamte digitale Leben einer Person erhalten, was die Sicherheit ganzer Familien gefährden könne.

Weitere kritische Punkte sind:

- Umfang des Zugriffs: Jennifer Granick gibt zu bedenken, dass ein Schlüssel Zugriff auf die gesamte Festplatte gewährt – weit über den Zeitraum oder den Rahmen einer spezifischen Straftat hinaus. Man muss darauf vertrauen, dass Ermittler nur nach relevanten Daten suchen.

- Forderungen ausländischer Regierungen: Der in den USA geschaffene Präzedenzfall könnte weltweit Schule machen. Regierungen mit fragwürdigen Menschenrechtsstandards könnten ebenfalls Zugriff auf diese Daten fordern.

- Steigender Ermittlungsdruck: Da Behörden nun wissen, dass Microsoft kooperiert, wird die Anzahl der Anfragen vermutlich weiter steigen.

- Sicherheitsrisiken: Ein korrumpierter Cloud-Speicher bei Microsoft könnte Hackern Zugriff auf Millionen von Schlüsseln gewähren.

Echte Datensouveränität: Eine bewusste Entscheidung

Die Situation verdeutlicht das Spannungsfeld zwischen Komfort, Sicherheit und Privatsphäre. Während die Cloud-Wiederherstellung von BitLocker für Laien ein praktisches Sicherheitsnetz darstellt, schafft sie gleichzeitig eine zentrale Schwachstelle für staatliche Überwachung.

„Echte Datensouveränität erfordert aktives Handeln“, warnen Experten. Die Standardeinstellungen von Technologieriesen sind oft ein Kompromiss aus Usability und rechtlicher Compliance – nicht aus maximalem Datenschutz. Für Nutzer, die ihr digitales Leben wirklich schützen wollen, ist die Lehre klar: Wer sich auf die Cloud-Speicherung seiner Verschlüsselungsschlüssel verlässt, geht eine Wette gegen seine eigene Privatsphäre ein.

Wir raten dringend dazu, die Kontrolle über die eigenen Schlüssel selbst zu übernehmen. Anstatt blind den Standardeinstellungen zu vertrauen, sollten Schlüssel lokal und physisch getrennt gespeichert werden. Für Unternehmen ist die Speicherung in einem eigenen, kontrollierten Key-Vault oder einem On-Premises Active Directory die weitaus sicherere Konfiguration im Vergleich zum Cloud-Backup bei Microsoft.

Kommentare