Dans le paysage complexe de la sécurité numérique, la promesse d'un chiffrement robuste est souvent perçue comme le rempart ultime pour nos données les plus sensibles. Pourtant, des révélations récentes concernant Microsoft et son système de chiffrement intégral de disque, BitLocker, ont provoqué une onde de choc dans la communauté technologique. Ce qui a commencé par un cas isolé début 2025 a mis en lumière une pratique systémique qui place Microsoft dans une position délicate vis-à-vis des défenseurs de la vie privée. Pour nous, il ne s'agit pas d'un simple détail technique, mais d'une remise en question fondamentale de notre autonomie numérique et de la confiance que nous accordons aux paramètres par défaut.

Le problème de fond est sans équivoque : si BitLocker protège effectivement des millions de PC, son mécanisme de récupération des clés par défaut crée une porte dérobée ("backdoor") que Microsoft, sous la contrainte légale, est obligé d'ouvrir pour les agences gouvernementales, dont le FBI. Il ne s'agit pas d'une faille dans l'algorithme de chiffrement lui-même, mais d'un choix délibéré dans la gestion et l'accessibilité des clés qui verrouillent nos vies numériques.

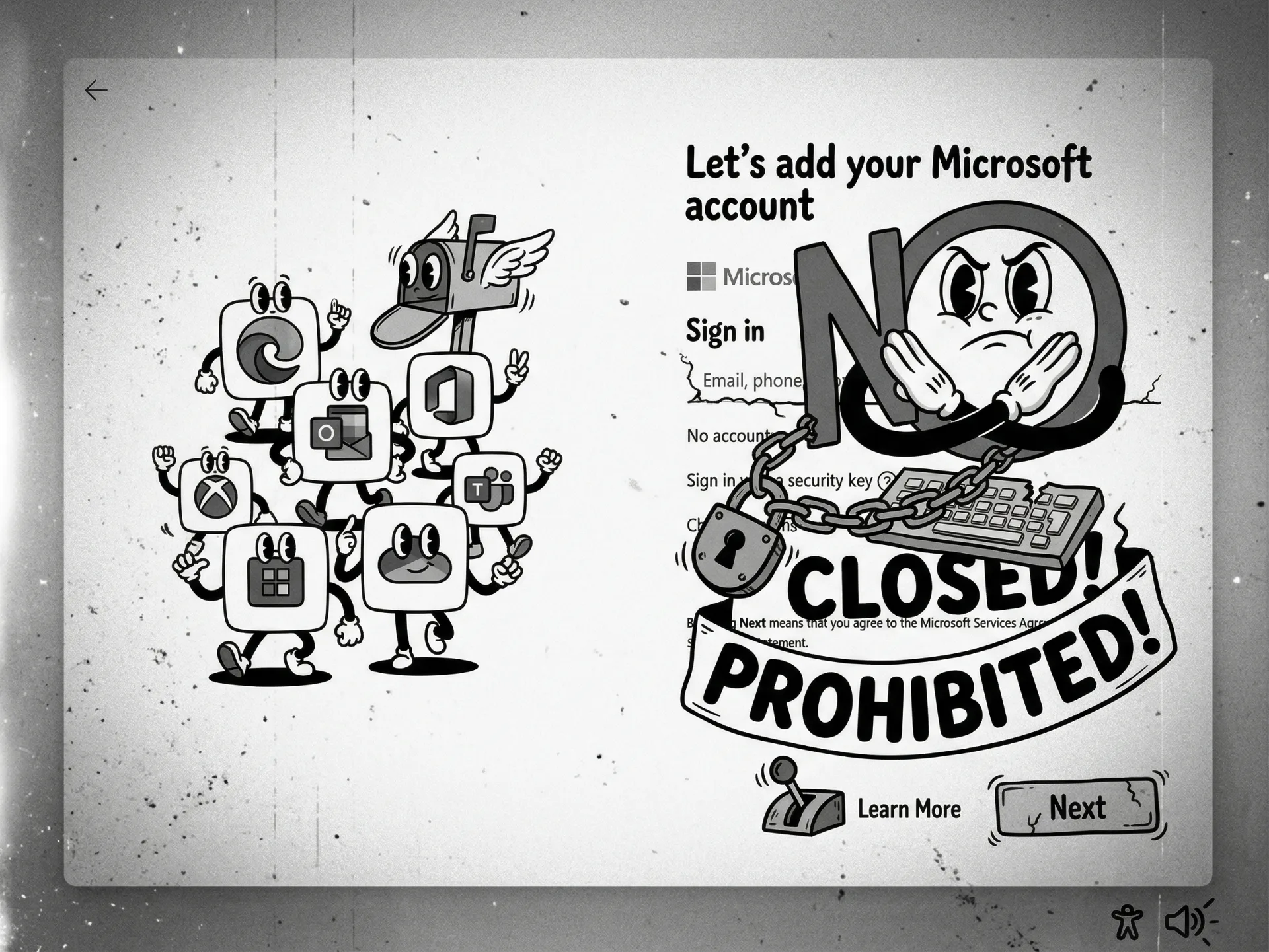

Le pacte faustien de BitLocker : commodité contre contrôle

BitLocker est un pilier de l'écosystème Windows, conçu pour empêcher tout accès non autorisé aux données d'un disque dur. Activé par défaut sur de nombreux PC modernes sous Windows 11, il utilise des algorithmes de chiffrement puissants comme l'AES 128 ou 256 bits. Pour l'utilisateur lambda, son attrait réside dans son intégration transparente et, surtout, dans la facilité de récupération des clés. Nous comprenons l'aspect séduisant d'une sécurité "clé en main", mais cette commodité cache un coût invisible et élevé.

Lorsqu'un utilisateur configure son PC avec un compte Microsoft, BitLocker sauvegarde automatiquement la clé de récupération sur les serveurs cloud de l'entreprise par défaut. Bien qu'il soit possible de stocker ces clés localement (clé USB, impression, fichier), la sauvegarde sur le cloud est le chemin de moindre résistance. Charles Chamberlayne, porte-parole de Microsoft, a admis que ce paramètre "comporte un risque d'accès non souhaité". Selon nous, proposer par défaut une configuration présentant un tel risque est un signal d'alarme pour quiconque se soucie de sa sécurité.

Et ce risque n'est plus théorique : il s'est concrétisé dans des centaines d'affaires réelles.

L'avantage discret du FBI : bien plus qu'une révélation isolée

L'affaire qui a médiatisé cette pratique fin janvier 2026 a révélé que Microsoft avait fourni les clés de récupération BitLocker de trois ordinateurs portables au FBI, suite à une procédure judiciaire entamée en 2025. C'était la première fois qu'un tel acte de conformité était rendu public.

Toutefois, l'idée qu'il s'agissait d'un événement unique a rapidement volé en éclats. Microsoft a confirmé fournir régulièrement ces clés aux agences gouvernementales munies d'un mandat valide. Rien que sur le second semestre 2023, Microsoft a remis des clés de récupération BitLocker à la justice américaine à 703 reprises. L'entreprise a accédé à 96 % des 730 demandes légales reçues pour des clés BitLocker ou des données OneDrive durant cette période. Ces divulgations, effectuées dans le cadre du Stored Communications Act (SCA), ne sont pas que des statistiques ; elles représentent 703 cas où des données privées, supposées sécurisées, ont été déverrouillées par un tiers.

Sans l'intervention de Microsoft, le FBI et d'autres agences seraient dans l'impasse. Comme l'a déclaré un expert en informatique légale du Homeland Security (ICE) en 2025, ses services "ne possédaient pas les outils médico-légaux pour pénétrer dans des appareils chiffrés avec Microsoft BitLocker". La robustesse du chiffrement n'est pas en cause ; c'est la gestion centralisée des clés par Microsoft qui constitue la vulnérabilité.

Des clés en clair : une faille de confidentialité dans le cloud

L'un des points les plus préoccupants, soulevé par l'expert en cryptographie Matthew Green et relayé par Windows Central, est que les clés BitLocker téléchargées sur le cloud de Microsoft seraient accessibles dans un état non chiffré pour l'entreprise. Cela signifie que Microsoft peut les lire et les fournir instantanément sur demande légale. Windows Central a qualifié cette situation de "cauchemar pour la vie privée", tandis que Jennifer Granick, de l'ACLU, a averti que le stockage distant des clés de déchiffrement est "extrêmement dangereux".

Bien que Microsoft affirme ne pas fournir de "clés maîtresses" ni de moyens de casser son chiffrement, le fait que les clés individuelles des clients soient accessibles à l'entreprise rend cette distinction presque nulle en pratique. Il est difficile d'accepter l'argument de Microsoft sur le libre choix de gestion des clés quand l'option par défaut mène directement à une telle accessibilité pour des tiers. De plus, une telle base de données centralisée constitue une cible de choix pour les cyberattaquants.

Microsoft : une exception dans l'industrie ?

L'approche de Microsoft contraste radicalement avec celle d'autres géants du secteur :

- Apple : L'entreprise s'est notoirement opposée au FBI en 2016 pour refuser de déverrouiller un iPhone. Avec la "Protection avancée des données" pour iCloud, Apple utilise un chiffrement de bout en bout (E2EE) qui rend les clés techniquement inaccessibles à l'entreprise elle-même. Leur documentation est claire : si cette option est activée, "Apple ne possède pas les clés nécessaires pour vous aider à récupérer" vos données.

- Meta : De la même manière, Meta propose des sauvegardes chiffrées pour WhatsApp et utilise des architectures "zero-knowledge", garantissant que seul l'utilisateur peut accéder à ses clés.

Matthew Green a souligné que l'incapacité de Microsoft à sécuriser les clés de ses clients commence à en faire une "exception" au sein de l'industrie. Nous partageons cet avis. Quand des concurrents prouvent qu'il est possible d'isoler techniquement les clés des utilisateurs, le choix de Microsoft semble être une décision architecturale délibérée privilégiant la facilité de récupération (et la conformité légale) sur la confidentialité absolue.

Implications globales : la vie numérique en péril

Les conséquences de cette politique dépassent largement les cas individuels. Le sénateur Ron Wyden a qualifié d'"irresponsable" le fait de livrer des produits permettant de remettre secrètement les clés de chiffrement des utilisateurs. Il avertit que cela donne aux agences un accès total à "l'intégralité de la vie numérique d'une personne", mettant en péril la sécurité des familles.

D'autres risques majeurs émergent :

- Étendue de l'accès : Une clé donne accès à tout le contenu du disque, bien au-delà de la période concernée par une enquête spécifique.

- Demandes de gouvernements étrangers : Le précédent américain pourrait encourager des régimes autoritaires à exiger les mêmes accès auprès de Microsoft.

- Effet d'aubaine : Sachant que Microsoft collabore, les agences risquent de multiplier les demandes, généralisant ainsi la pratique.

- Risque de piratage : Une compromission des infrastructures cloud de Microsoft pourrait exposer des millions de clés de récupération d'un seul coup.

La souveraineté des données : un choix actif

Cette situation met en lumière la tension permanente entre commodité, sécurité et vie privée. Si la récupération simplifiée des clés est un filet de sécurité pour l'utilisateur distrait, elle crée un point de vulnérabilité centralisé.

La véritable souveraineté numérique exige une gestion active. Les paramètres par défaut des géants de la technologie sont optimisés pour l'ergonomie et la conformité, pas pour une confidentialité totale. Pour ceux qui souhaitent protéger réellement leur vie numérique, le message est limpide : se reposer sur le stockage cloud par défaut pour ses clés de chiffrement est un pari risqué. Savoir où et comment sont stockées vos clés n'est plus un détail technique, c'est un acte de sécurité fondamentale. Nous encourageons vivement les utilisateurs à reprendre le contrôle de leurs clés. Pour les entreprises, la redirection des clés vers un Active Directory local ou un coffre-fort de clés contrôlé est une configuration bien plus sûre que la sauvegarde par défaut sur le cloud de Microsoft.

Commentaires