Microsoft ha lanzado una actualización de seguridad urgente para la versión modernizada del Bloc de notas en Windows 11, con el fin de corregir una vulnerabilidad crítica de "Ejecución Remota de Código" (RCE). El fallo, identificado formalmente como CVE-2026-20841, cuenta con una puntuación de severidad CVSS v3.1 de 8.8 y ha sido calificado como "Importante" por la compañía. Esta vulnerabilidad se hizo pública y fue parcheada el 10 de febrero de 2026, durante el ciclo habitual de actualizaciones del "Patch Tuesday". El problema afecta a las versiones del Bloc de notas distribuidas a través de la Microsoft Store anteriores a la compilación 11.2510, lo que obliga a los usuarios a actualizar la aplicación manualmente desde la tienda para estar protegidos.

El fallo impensable: Ejecución remota de código en un editor de texto

Resulta desconcertante que el Bloc de notas, un pilar de la simplicidad en Windows desde su versión 1.0, se encuentre en el centro de una vulnerabilidad RCE de alta gravedad. El fallo se categoriza como CWE-77 o "Neutralización inadecuada de elementos especiales utilizados en un comando" (inyección de comandos), lo que permitiría a un atacante ejecutar código arbitrario en el sistema de la víctima. Una puntuación de 8.8 sitúa esta amenaza firmemente en el rango de severidad "Alta", muy cerca de "Crítica", evidenciando un impacto potencial considerable en la confidencialidad, integridad y disponibilidad del sistema.

Aunque Microsoft no ha detectado casos de explotación activa del CVE-2026-20841 hasta la fecha, la comunidad de seguridad mantiene cierta cautela. La rapidez con la que los investigadores Cristian Papa, Alasdair Gorniak y Chen (Delta Obscura) descubrieron y reportaron el fallo sugiere un riesgo latente. Aunque los primeros informes sobre exploits de prueba de concepto (PoC) fueron contradictorios, el portal BleepingComputer demostró posteriormente una PoC funcional, confirmando que la amenaza teórica puede materializarse rápidamente. Las reacciones en redes sociales han sido críticas; muchos usuarios cuestionan la necesidad de añadir funciones complejas a una herramienta cuya mayor virtud era su sencillez. Como lamentó un usuario en Reddit: "El software del Bloc de notas parece estar excesivamente diseñado para un concepto tan simple".

Ingeniería social: Cómo el Bloc de notas se convirtió en un vector de ataque

El mecanismo de ataque para el CVE-2026-20841 destaca por su sencillez, apoyándose totalmente en la ingeniería social. Un atacante solo necesita engañar a un usuario para que abra un archivo Markdown (.md) especialmente diseñado. El punto crítico ocurre cuando el usuario hace clic en un enlace malicioso incrustado en dicho archivo. Antes de este parche, el comportamiento predeterminado del Bloc de notas —que ahora renderiza Markdown y admite enlaces— permitía lanzar protocolos no verificados. Lo más preocupante es que esto podía suceder sin activar las advertencias de seguridad habituales de Windows, permitiendo que enlaces maliciosos se ejecutaran libremente.

Esta ausencia de avisos previos es alarmante. Que una aplicación considerada históricamente inofensiva se convierta en una vía para ejecutar comandos o archivos locales socava la confianza del usuario. De explotarse con éxito, el código malicioso se ejecutaría con los permisos del usuario activo, lo que podría derivar en robo de datos, instalación de malware o el control total del equipo si el usuario tiene privilegios de administrador. Cabe destacar que esta vulnerabilidad afecta exclusivamente a la versión moderna del Bloc de notas (que desde mayo de 2025 incluye pestañas, soporte para Markdown y funciones de IA), mientras que el binario clásico permanece fuera de peligro.

El parche y sus limitaciones: Un análisis de la solución de Microsoft

La corrección para el CVE-2026-20841 se distribuye automáticamente mediante la Microsoft Store, bajo la versión 11.2510 o superiores. Para garantizar su seguridad, se recomienda a los usuarios:

- Actualizar el Bloc de notas de inmediato a la versión 11.2510 o más reciente desde la Microsoft Store.

- Activar las actualizaciones automáticas de aplicaciones en la configuración de Windows.

- Mantener la precaución al abrir archivos Markdown desconocidos, incluso con las nuevas advertencias implementadas.

Si bien la respuesta de Microsoft fue rápida, la implementación del parche ha generado debate. Ahora, el Bloc de notas muestra advertencias cuando el usuario hace clic en enlaces que no utilizan los protocolos estándar 'http://' o 'https://', bloqueando o alertando sobre esquemas como 'file:', 'ms-settings:', 'ms-appinstaller:', 'mailto:' y 'ms-search:'. No obstante, algunos expertos señalan que depender de la interacción del usuario —incluso con un aviso de por medio— sigue siendo un riesgo ante tácticas de ingeniería social sofisticadas. Como indicaron los investigadores, la explotación sigue dependiendo de que la víctima abra el archivo y haga "Ctrl+clic" en el enlace, una acción que los atacantes logran conseguir con frecuencia mediante engaños.

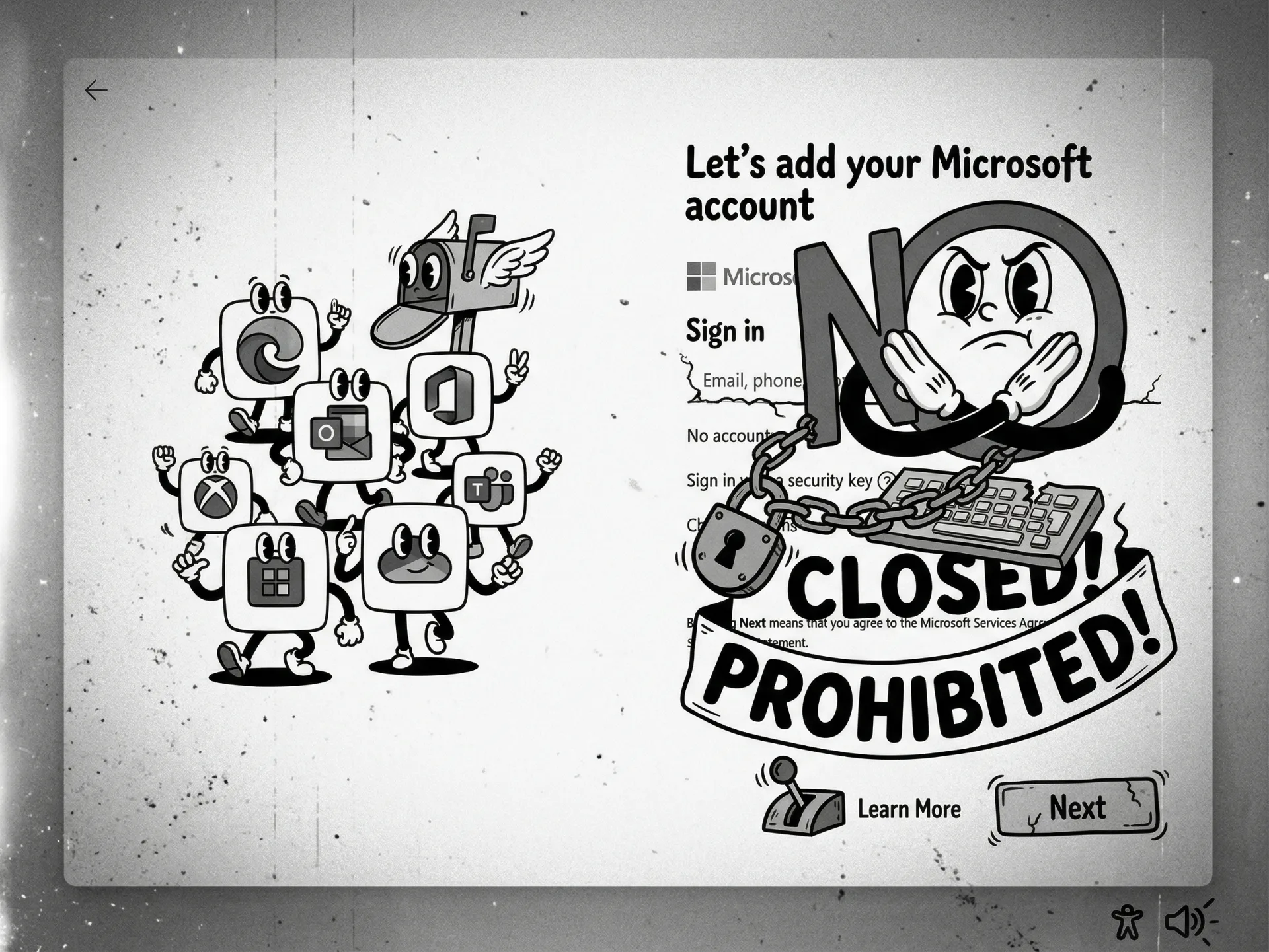

¿El precio del progreso? El problema del "bloatware" en el Bloc de notas

El Bloc de notas ha evolucionado significativamente en Windows 11. Su transición a la Microsoft Store trajo consigo la previsualización de Markdown, formato de tablas y visualización de texto enriquecido (RTF). Sin embargo, este aumento de funciones ha expandido, a nuestro juicio, su superficie de ataque. El sentimiento generalizado en la comunidad es de nostalgia por la versión minimalista; muchos expertos argumentan que un editor de texto plano no necesita conectividad de red ni asistentes de IA si estos comprometen la seguridad. Esta sensación se ve acentuada por la decisión de Microsoft de retirar WordPad, posicionando al Bloc de notas como el editor principal y, por ende, en un objetivo más atractivo para los cibercriminales.

La paradoja es evidente: en el intento de hacer el Bloc de notas más versátil, Microsoft lo ha vuelto más complejo y vulnerable. Esto nos obliga a cuestionar el equilibrio entre añadir funciones "útiles" y mantener la simplicidad y seguridad esenciales de una herramienta básica.

Más allá del Bloc de notas: Un Patch Tuesday frenético

El Patch Tuesday de febrero de 2026 no se limitó únicamente al Bloc de notas. La actualización masiva de Microsoft abordó un total de 58 vulnerabilidades en diversos productos. Destaca la inclusión de parches para seis fallos que ya estaban siendo explotados activamente y tres vulnerabilidades "zero-day" que ya eran de conocimiento público.

Entre las correcciones más críticas se encuentran varios fallos que permitían saltarse funciones de seguridad en Windows Shell (CVE-2026-21510), el MSHTML Framework (CVE-2026-21513) y Microsoft Word (CVE-2026-21514). Al igual que el problema del Bloc de notas, estos fallos permitían a los atacantes evadir mecanismos de protección que normalmente alertarían al usuario antes de abrir archivos peligrosos. El volumen y la gravedad de estos parches subrayan la importancia de mantener todos los sistemas y aplicaciones actualizados sin demora frente a un panorama de amenazas en constante evolución.

Comentarios