En el panorama actual de la seguridad digital, la promesa de un cifrado robusto se presenta como el último refugio para nuestros datos más sensibles. Sin embargo, una serie de revelaciones recientes sobre Microsoft y su sistema de cifrado de disco BitLocker ha sacudido a la comunidad tecnológica, obligando a una reevaluación urgente de la confianza que depositamos en las configuraciones de seguridad por defecto. Lo que comenzó como un caso aislado a principios de 2025 ha destapado una práctica sistemática que sitúa a Microsoft en una posición comprometedora frente a los defensores de la privacidad. No estamos ante un simple detalle técnico, sino ante un debate fundamental sobre la autonomía digital.

El núcleo del problema es evidente: aunque BitLocker protege millones de ordenadores, su mecanismo de recuperación de claves predeterminado crea una puerta trasera que Microsoft, bajo presión legal, se ve obligada a abrir para agencias gubernamentales como el FBI. No se trata de una vulnerabilidad en el algoritmo de cifrado, sino en la gestión y el almacenamiento de las llaves que custodian nuestra vida digital.

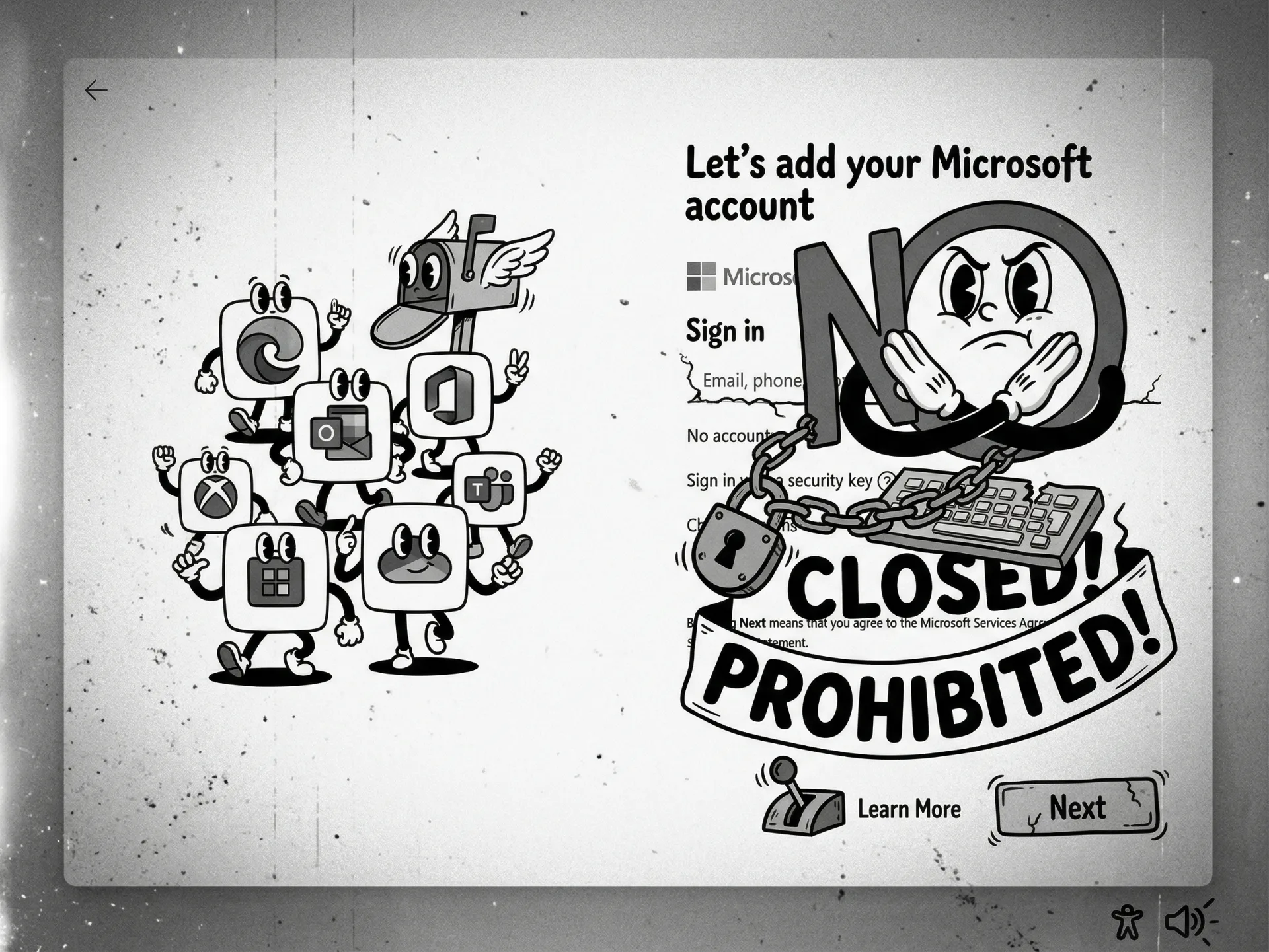

El pacto de Fausto de BitLocker: conveniencia frente a control

BitLocker es una pieza central del ecosistema Windows, diseñada para impedir el acceso no autorizado a los datos de una unidad. Activado por defecto en muchos equipos modernos con Windows 11, utiliza algoritmos potentes como AES de 128 y 256 bits. Para el usuario medio, su mayor atractivo es la integración total y la facilidad para recuperar la clave en caso de olvido. Sin embargo, sostenemos que esta comodidad tiene un precio oculto extremadamente alto.

Cuando un usuario configura su PC con una cuenta de Microsoft, BitLocker realiza automáticamente una copia de seguridad de la clave de recuperación en la nube de la compañía. Aunque existen opciones para guardar la clave de forma local (USB, archivo físico o impresión), la copia en la nube es el camino de menor resistencia. El portavoz de Microsoft, Charles Chamberlayne, admitió abiertamente que esta configuración "conlleva un riesgo de acceso no deseado". Creemos que ofrecer una opción por defecto que admita tal riesgo es una postura de seguridad que debería activar todas las alarmas.

Ese riesgo ha dejado de ser hipotético para convertirse en una realidad documentada en cientos de casos.

La ventaja silenciosa del FBI: mucho más que una revelación aislada

El incidente que sacó esta práctica a la luz pública se reportó a finales de enero de 2026, revelando que Microsoft había entregado las claves de recuperación de BitLocker de tres ordenadores portátiles al FBI, en cumplimiento de una orden judicial de 2025. Fue la primera vez que se registró públicamente una cooperación de este tipo.

No obstante, la idea de que esto fue un evento único se desmoronó rápidamente. Microsoft confirmó que entrega regularmente estas claves a agencias gubernamentales cuando se presenta una orden legal válida. Solo en la segunda mitad de 2023, la empresa entregó claves de recuperación de BitLocker a las autoridades estadounidenses en 703 ocasiones. La compañía cumplió con el 96% de las 730 solicitudes legales recibidas para obtener claves o datos de clientes en OneDrive durante ese periodo. Estas acciones, amparadas por la Ley de Comunicaciones Almacenadas (SCA) de EE. UU., significan que 703 sesiones de datos privados fueron desbloqueadas por un tercero.

Sin la intervención de Microsoft, el FBI y otras agencias estarían bloqueados. Como afirmó un experto forense de Investigaciones de Seguridad Nacional (ICE) en un documento judicial de 2025, su agencia "no poseía las herramientas forenses para entrar en dispositivos cifrados con BitLocker u otro tipo de cifrado similar". El cifrado de BitLocker es sólido; el punto débil es la gestión de las llaves por parte de Microsoft.

Claves sin cifrar: un fallo de privacidad en la nube

Uno de los puntos más críticos, señalado por expertos como Matthew Green y el medio Windows Central, es la sospecha de que las llaves de BitLocker subidas a la nube de Microsoft se almacenan en un estado accesible para la propia empresa. Esto implica que Microsoft puede disponer de ellas para cumplir con órdenes judiciales de manera inmediata. Windows Central calificó esto como una "pesadilla de privacidad", una opinión compartida por Jennifer Granick, asesora de la Unión Americana de Libertades Civiles (ACLU), quien advirtió que el almacenamiento remoto de claves de descifrado es "extremadamente peligroso".

Aunque Microsoft sostiene que no proporciona a los gobiernos sus propias llaves maestras ni la capacidad de romper el cifrado, el hecho de que las llaves de los clientes sean accesibles para la corporación difumina cualquier distinción práctica. Resulta difícil aceptar el argumento de Microsoft sobre el empoderamiento del usuario cuando la opción predeterminada facilita este nivel de acceso a terceros. Además, los críticos advierten que un almacén centralizado de llaves en la nube es un objetivo prioritario para cualquier grupo de hackers.

Microsoft: una excepción en la industria tecnológica

El enfoque de Microsoft respecto a la gestión de claves y las solicitudes gubernamentales contrasta drásticamente con el de otros gigantes del sector:

- Apple: Es conocida su resistencia a la solicitud del FBI para desbloquear un iPhone en 2016. Más recientemente, Apple introdujo la "Protección de Datos Avanzada" para iCloud, que utiliza cifrado de extremo a extremo (E2EE), haciendo que las llaves sean técnicamente inaccesibles incluso para ellos. Sus documentos oficiales declaran explícitamente que, con esta función, Apple no posee las claves necesarias para recuperar los datos.

- Meta: WhatsApp mantiene copias de seguridad cifradas y, al igual que Apple, utiliza arquitecturas de "conocimiento cero", lo que garantiza que solo el usuario tenga acceso a sus claves.

El profesor de Johns Hopkins, Matthew Green, fue tajante al afirmar que "la incapacidad de Microsoft para asegurar las claves críticas de sus clientes la está convirtiendo en una excepción frente al resto de la industria". Coincidimos en que, cuando competidores directos han diseñado sistemas donde es técnicamente imposible acceder a los datos del usuario, la elección de Microsoft parece ser una decisión arquitectónica deliberada que prioriza la capacidad de recuperación sobre la privacidad absoluta.

Implicaciones globales: la vida digital en riesgo

Las consecuencias de esta política de cumplimiento van más allá de casos individuales. El senador Ron Wyden describió como "irresponsable" que las empresas tecnológicas distribuyan productos de una manera que les permita entregar secretamente las claves de cifrado, poniendo en riesgo la seguridad personal de los usuarios y sus familias.

Otras preocupaciones graves incluyen:

- Alcance del acceso: Granick señaló que entregar una llave otorga acceso a toda la información del disco duro, mucho más allá del marco temporal de un delito específico.

- Demandas de gobiernos extranjeros: El precedente en EE. UU. podría ser aprovechado por regímenes con historiales dudosos en derechos humanos para exigir datos a Microsoft.

- Aumento de solicitudes: Los expertos creen que, al saber que Microsoft colabora, las agencias multiplicarán sus peticiones de llaves.

Soberanía de datos: una elección activa

Esta situación pone de manifiesto la tensión entre comodidad y seguridad. Si bien la recuperación de llaves en la nube ofrece una red de seguridad para el usuario común, crea simultáneamente un punto central de vulnerabilidad legal y técnica.

"La verdadera soberanía de datos requiere una gestión activa", advierten los expertos. Las configuraciones por defecto de los gigantes tecnológicos buscan un equilibrio entre usabilidad y cumplimiento legal, no la privacidad absoluta. Para quienes buscan proteger su vida digital de cualquier acceso no deseado, la lección es clara: confiar en el almacenamiento en la nube por defecto para las llaves de cifrado es una apuesta arriesgada. Gestionar dónde y cómo se guardan estas llaves ya no es un tecnicismo; es un acto esencial de seguridad personal. Instamos a los usuarios a tomar el control y, en el caso de las empresas, a redirigir las claves a directorios activos locales o bóvedas de claves controladas internamente.

Comentarios