A Microsoft disponibilizou uma atualização de segurança urgente para a versão modernizada do Bloco de Notas (Notepad) no Windows 11, visando corrigir uma vulnerabilidade crítica de "Execução Remota de Código" (RCE). O problema, identificado tecnicamente como CVE-2026-20841, recebeu uma pontuação de gravidade alta (8.8 no CVSS v3.1) e foi classificado pela empresa como "Importante". A falha foi tornada pública e corrigida em 10 de fevereiro de 2026, durante o ciclo regular de atualizações do Patch Tuesday. A vulnerabilidade afeta as versões do aplicativo distribuídas pela Microsoft Store anteriores à build 11.2510, o que exige que os usuários atualizem manualmente o app pela loja para garantir a proteção de seus sistemas.

A Falha Inesperada: Execução Remota de Código em um Editor de Texto

É surpreendente notar que o Bloco de Notas, uma ferramenta que simboliza a simplicidade do Windows desde a versão 1.0, esteja no centro de uma vulnerabilidade RCE de tamanha gravidade. A falha é categorizada como CWE-77 — "Neutralização Imprópria de Elementos Especiais usados em um Comando" (injeção de comando) — e pode permitir que um invasor execute códigos arbitrários no computador da vítima. Com uma pontuação de 8.8, o risco é considerado elevado, ficando muito próximo do nível "Crítico", o que indica um perigo real para a confidencialidade e integridade dos dados do usuário.

Embora a Microsoft não tenha registrado explorações ativas da CVE-2026-20841 até o momento do anúncio, o mercado de segurança encara o cenário com cautela. A vulnerabilidade foi descoberta e relatada pelos pesquisadores Cristian Papa, Alasdair Gorniak e Chen (do grupo Delta Obscura). Pouco tempo após o anúncio, o portal BleepingComputer demonstrou uma Prova de Conceito (PoC) funcional, provando que o risco teórico pode ser rapidamente transformado em um ataque real. A reação da comunidade foi de críticas severas, com muitos usuários questionando a necessidade de adicionar recursos complexos a uma ferramenta que sempre foi valorizada por ser direta. No Reddit, um usuário desabafou: "O software do Bloco de Notas parece estar realmente super-engenhado para um conceito tão simples".

O Novo Parque de Diversões da Engenharia Social: Como o Notepad virou uma Arma

O método de ataque para a CVE-2026-20841 é assustadoramente simples e depende totalmente de engenharia social. Um criminoso precisa apenas convencer o usuário a abrir um arquivo Markdown (.md) especialmente modificado. O perigo real ocorre quando o usuário clica em um link malicioso embutido nesse arquivo. Antes desta correção, o comportamento padrão do Bloco de Notas ao renderizar Markdown permitia a execução de protocolos não verificados. O mais grave é que isso ocorria sem disparar os avisos de segurança habituais do Windows, abrindo caminho para que links maliciosos comprometessem o sistema de forma silenciosa.

Essa ausência de alertas é preocupante. Uma aplicação como o Bloco de Notas, tradicionalmente vista como um utilitário inofensivo, tornou-se inesperadamente um vetor para execução de comandos remotos, quebrando a confiança do usuário. Se explorado com sucesso, o código malicioso rodaria com as mesmas permissões do usuário logado. Isso poderia resultar em roubo de dados, instalação de malwares ou até o controle total do sistema caso o usuário possua privilégios de administrador. Vale ressaltar que a falha afeta especificamente o app moderno do Bloco de Notas — que desde maio de 2025 recebeu abas, suporte a Markdown e assistentes de IA — enquanto o executável clássico () permanece imune.

O Patch e Suas Imperfeições: Uma Análise Crítica da Solução

A correção para a CVE-2026-20841 é entregue automaticamente via Microsoft Store, atualizando o aplicativo para a versão 11.2510 ou superior. Para se proteger, os usuários devem:

- Atualizar o aplicativo Notepad imediatamente para a versão 11.2510 ou posterior através da Microsoft Store.

- Habilitar atualizações automáticas de aplicativos nas configurações do Windows para garantir correções futuras imediatas.

- Manter cautela extrema ao abrir arquivos Markdown de fontes desconhecidas, mesmo com os novos avisos implementados.

Embora a resposta da Microsoft tenha sido rápida, a implementação da correção levanta dúvidas. Com o patch, o Bloco de Notas agora exibe alertas quando o usuário clica em links que usam protocolos diferentes de 'http://' ou 'https://', como 'file:', 'ms-settings:', 'ms-appinstaller:' e 'mailto:'. No entanto, especialistas apontam que depender da interação do usuário (mesmo com avisos) ainda é um risco, pois táticas de engenharia social sofisticadas podem convencer as pessoas a ignorar os alertas. Como observado por pesquisadores, "embora a exploração dependa de o usuário abrir o arquivo e clicar no link, essa interação é rotineiramente obtida através de manipulação psicológica".

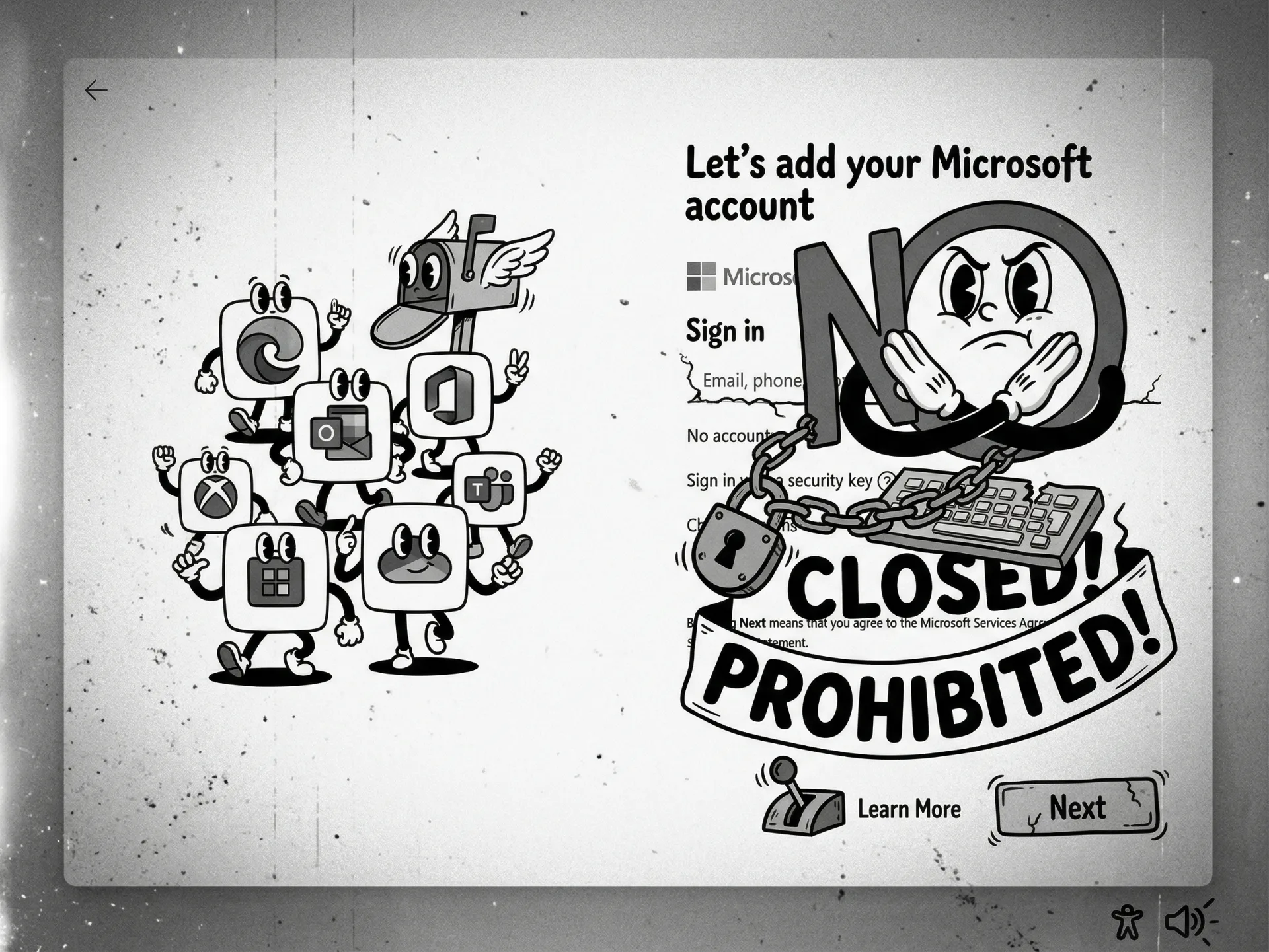

O Preço do Progresso? O Problema do "Bloatware" no Notepad

O Bloco de Notas mudou drasticamente. Sua modernização para o Windows 11 trouxe visualização de Markdown, formatação de tabelas e suporte a RTF. Contudo, na nossa visão, esse excesso de funções expandiu diretamente a superfície de ataque. A frustração dos usuários é evidente: muitos argumentam que editores de texto simples não precisam de conectividade de rede ou recursos de IA se isso introduzir vulnerabilidades críticas. Esse sentimento é reforçado pela decisão da Microsoft de descontinuar o WordPad, posicionando o Bloco de Notas como o principal editor de texto do sistema e, consequentemente, tornando-o um alvo muito mais atraente para hackers.

A ironia é clara: na tentativa de tornar o Bloco de Notas mais versátil, a Microsoft acabou criando uma aplicação mais complexa e, por extensão, mais vulnerável. Isso nos obriga a questionar onde termina a "ajuda" dos novos recursos e onde começa o comprometimento da segurança essencial.

Além do Bloco de Notas: Um Patch Tuesday Agitado

O Patch Tuesday de fevereiro de 2026 foi intenso para a Microsoft. Além do Bloco de Notas, a empresa corrigiu um total de 58 vulnerabilidades em diversos produtos. O que chama a atenção é a inclusão de correções para seis falhas que já estavam sendo exploradas ativamente e três vulnerabilidades de "dia zero" (zero-day). Este cenário é um lembrete constante de que o ecossistema Windows está sob ataque contínuo.

Entre as correções críticas estavam falhas que permitiam contornar recursos de segurança no Windows Shell (CVE-2026-21510), no MSHTML Framework (CVE-2026-21513) e no Microsoft Word (CVE-2026-21514). Assim como a falha do Notepad, esses problemas permitiam que invasores burlassem proteções que normalmente alertariam o usuário. O volume e a gravidade dessas atualizações reforçam que a vigilância constante e a atualização imediata dos sistemas não são apenas recomendações, mas necessidades básicas de segurança digital.

Comentários